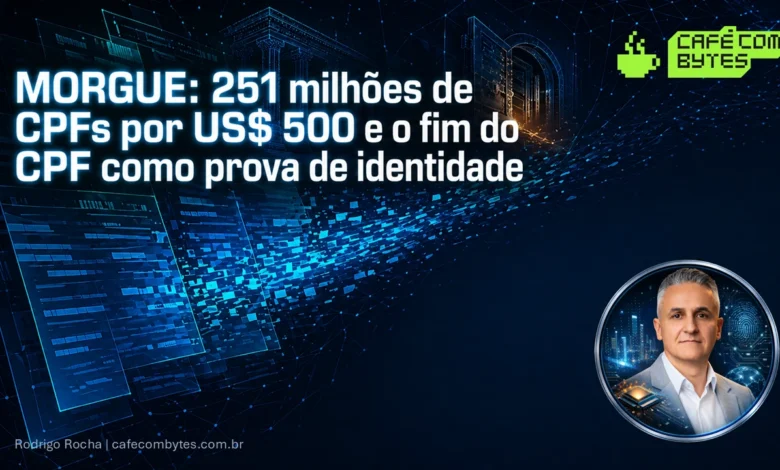

O alerta da Vecert sobre uma base na dark web reabre uma discussão urgente:

quando o CPF está em todo lugar, ele já não pode estar no centro da autenticação.

Em 18 de abril, a plataforma Vecert Threat Intelligence publicou o Threat Intelligence Report #5084

alertando para uma base apelidada de “MORGUE” sendo ofertada na dark web por US$ 500 em

Bitcoin. O anúncio, feito por um agente de codinome “Buddha”, lista 251.720.444 registros de CPFs

com nome completo, gênero, data de nascimento, filiação, raça, cidade de nascimento e, em parte

dos registros, data de óbito. Para “atestar” o material, o vendedor liberou uma amostra gratuita de

20 mil linhas. O Ministério da Gestão e da Inovação em Serviços Públicos negou qualquer invasão na

infraestrutura do Gov.br. Parte da comunidade de inteligência de ameaças avalia que o “MORGUE”

pode ser uma remontagem de vazamentos antigos, relançada com nome novo para atrair

compradores. Mesmo se for esse o caso — e é uma hipótese plausível — o efeito prático é o mesmo:

os dados continuam na mão de quem quer fraudar.

O que vejo no mercado é que muita gente ainda lê uma notícia dessas pensando em “vazamento” no

sentido tradicional, como se o problema fosse uma cópia única que pode ser contida. Não é. Uma

base com nome + data de nascimento + filiação + cidade + raça é matéria-prima de alto valor para

engenharia social hiper-personalizada, tentativas de burlar KYC, abertura de contas com identidade

real-mas-roubada e tomada de contas em serviços que ainda autenticam o usuário com “perguntas

pessoais”. A pergunta não é mais se uma fraude vai usar esses dados, e sim qual cadeia de fraude vai

chegar primeiro ao seu cliente.

O agravante brasileiro é cultural. Tratamos o CPF como se ele fosse segredo, mas ele aparece em

nota de restaurante, conta de telecom, ficha escolar, contrato de aluguel e até em redes sociais.

Construir autenticação em torno de algo que está em todo lugar é frágil por desenho, e agora está

abertamente quebrado. A LGPD exige que os controladores avaliem risco e adotem salvaguardas

proporcionais — e o caso “MORGUE” deveria ser lido como evidência de que o conforto de “pedir

CPF e data de nascimento” como prova de identidade ficou no passado.

Recomendo que as empresas tratem a próxima semana como janela de revisão crítica. Mover

verificação de identidade de fatores baseados em conhecimento para fatores de posse e biometria

— passkeys/FIDO2 com prova de vida (liveness) — é o caminho mais consistente. Em paralelo, vale

implementar pontuação de risco contínua baseada em comportamento transacional, integrar fontes

de Cyber Threat Intelligence para monitorar se a sua base de clientes aparece em feeds de dark web

e revisar fluxos de “porta da frente”: abertura de conta, alteração cadastral e reset de senha são,

hoje, as portas mais visadas. E há um movimento que sempre defendo: fazer faxina nos próprios

dados. Menos dado guardado é igual a menos dado exposto. Revisitar a base à luz da LGPD — o que

você armazena, por que e por quanto tempo — não é só compliance, é redução direta de superfície

de ataque.

Sua empresa hoje ainda confia no CPF como prova de identidade — ou já admitiu, na prática, que

ele virou apenas um identificador público? Agradeço por acompanhar mais um artigo do Café com

Bytes. Se esse tema fizer sentido para alguém da sua rede, compartilhe e deixe seu comentário.

— — —

Rodrigo Rocha

Co-fundador e Head de Soluções de Cibersegurança da Gruppen it Security

Fontes

• Itshow — Vazamento de CPF 2026: 251 milhões na dark web (MORGUE)

• O Tempo — Governo nega suposto vazamento de 251 milhões de CPFs

• O Tempo — Plataforma denuncia suposto vazamento de 251 milhões de CPFs

• Hardware.com.br — O maior vazamento de CPFs do Brasil em 2026

• CISO Advisor — Cibercrime anuncia 251 milhões de CPFs na dark web

• ISP.Tools — Alerta: 251 milhões de CPFs expostos

• Diário 360 — Vazamento de 251 milhões de CPFs expõe o colapso da cibersegurança no Brasil