- Colunistas

Quando o acesso vira mercadoria: o que a Operação Intruder ensina ao seu setor privado

A prisão do hacker que vendia acesso a sistemas do Governo de São Paulo, da Polícia Civil e de tribunais…

Leia mais » - Colunistas

98% sem MFA, 91% com privilégio excessivo: a higiene de identidade que sustenta o Babuk no Brasil

Os números brasileiros publicados nesta semana mostram que o ransomware Babuk não precisa ser sofisticado para faturar no país. Basta…

Leia mais » - Colunistas

Ransomware que não criptografa, destrói: o caso VECT 2.0 e o fim do “pague e recupere”

Análise da Check Point Research mostra que o grupo VECT 2.0 apaga arquivos críticos em vez de cifrá-los — e…

Leia mais » - Colunistas

MORGUE: 251 milhões de CPFs por US$ 500 e o fim do CPF como prova de identidade

O alerta da Vecert sobre uma base na dark web reabre uma discussão urgente: quando o CPF está em todo…

Leia mais » - Colunistas

APIs no varejo brasileiro: você protege o que não sabe que existe?

O relatório de ameaças ao varejo brasileiro publicado neste mês pela VIVA Security colocou no radar um fato que o…

Leia mais » - Colunistas

Shadow AI: o inimigo invisível que já mora dentro da sua empresa

Você sabe quantas ferramentas de inteligência artificial os colaboradores da sua empresa usam hoje? Não as oficiais, aprovadas pelo TI…

Leia mais » - Colunistas

PAM não é cofre de senhas: por que gestão de acesso privilegiado virou pauta de conselho em 2026

Se você perguntar para dez profissionais de TI o que é PAM, uma parcela significativa ainda vai responder algo como…

Leia mais » - Colunistas

Ransomware Sem Criptografia: Como o Ataque Invisível Está Driblando as Defesas das Empresas

Ransomware Sem Criptografia: Como o Ataque Invisível Está Driblando as Defesas das Empresas Uma nova geração de ataques de extorsão…

Leia mais » - Colunistas

Terceirizar TI não terceiriza a responsabilidade quando o dado vaza

Uma parcela significativa das empresas brasileiras opera com pelo menos um fornecedor externo de tecnologia. Integradores, consultorias, provedores de nuvem,…

Leia mais » - Colunistas

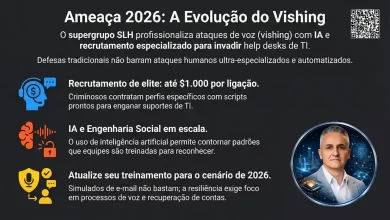

O atacante evoluiu. E o seu time, acompanhou?

Na última semana, o The Hacker News publicou uma notícia que merece atenção. O supergrupo criminoso Scattered LAPSUS$ Hunters (SLH),…

Leia mais »