Desabamento Digital: Sinais de Alerta, Monitoramento e Resposta

Por Charles Camello

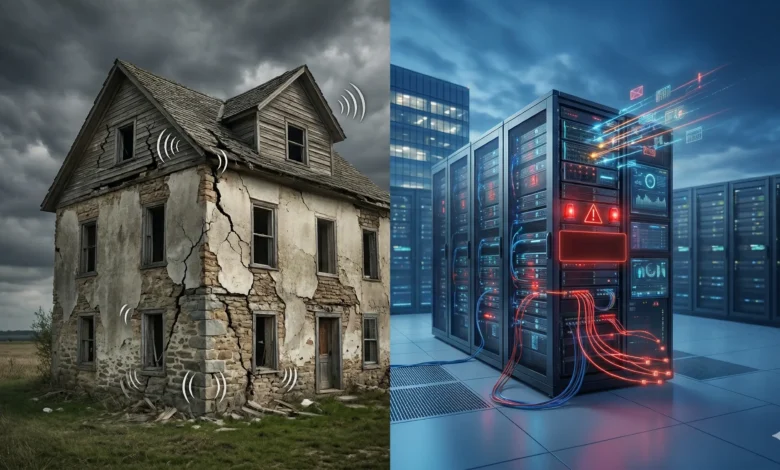

Assim como uma casa que precede seu desabamento com sinais sutis, porém alarmantes, como barulhos, estalos e pequenos tremores, o ambiente digital de uma organização também emite “sinais” antes de um incidente de cibersegurança catastrófico. Esses “tremores” e “estalos” no contexto da cibersegurança podem ser comparados à presença de atacantes dentro da rede, movimentos laterais, exploração de vulnerabilidades ou a persistência de ameaças avançadas que, se não detectadas e neutralizadas a tempo, podem levar ao colapso total da infraestrutura digital.

A Analogia do Desabamento e a Cibersegurança

Imagine uma casa antiga. Antes de suas paredes cederem, é comum ouvir rangidos na estrutura, ver pequenas rachaduras surgirem e sentir vibrações incomuns. Cada um desses sinais, isoladamente, pode parecer insignificante, mas em conjunto, eles pintam um quadro claro de um perigo iminente. No mundo da cibersegurança, esses sinais se manifestam como:

Barulhos (Reconhecimento e Varredura): Atacantes frequentemente iniciam suas ações com varreduras de portas, tentativas de enumeração de usuários ou busca por informações em fontes abertas (OSINT). Esses são os primeiros “barulhos” que indicam uma atividade suspeita.

Estalos (Exploração de Vulnerabilidades): Após o reconhecimento, os atacantes tentam explorar vulnerabilidades conhecidas ou zero-day. Uma tentativa de login falha repetidamente em um sistema crítico, a execução de um script malicioso ou o acesso não autorizado a um recurso podem ser os “estalos” que precedem uma invasão.

Pequenos Tremores (Movimento Lateral e Persistência): Uma vez dentro da rede, os atacantes buscam elevar privilégios, mover-se lateralmente para outros sistemas e estabelecer mecanismos de persistência. Esses “tremores” são as atividades anômalas que indicam que um invasor está se consolidando e

preparando para um ataque maior, como a exfiltração de dados ou a implantação de ransomware.

Ignorar esses sinais em uma casa seria imprudência. No cenário digital, ignorá-los é convidar ao desastre. A questão central é: como podemos detectar esses sinais precocemente e responder antes que a “casa digital” desabe?

A Importância do Monitoramento Contínuo

Para evitar o “desabamento digital”, o monitoramento contínuo da infraestrutura de TI é fundamental. Assim como um engenheiro estrutural inspeciona regularmente uma construção em busca de sinais de desgaste, as equipes de segurança devem estar constantemente atentas a atividades incomuns na rede. Isso envolve a coleta e análise de logs de segurança, tráfego de rede, atividades de usuários e endpoints. Ferramentas de Security Information and Event Management (SIEM), Endpoint Detection and Response (EDR) e Network Detection and Response (NDR) são essenciais para agregar e correlacionar esses dados, transformando-os em inteligência acionável.

Um monitoramento eficaz permite:

Visibilidade Abrangente: Entender o que está acontecendo em toda a rede, desde o perímetro até os endpoints.

Detecção Precoce de Anomalias: Identificar padrões de comportamento que fogem do normal e que podem indicar uma tentativa de ataque ou uma intrusão em andamento.

Contextualização de Eventos: Correlacionar diferentes eventos para formar uma imagem clara de um incidente, distinguindo ruído de ameaças reais.

Resposta a Incidentes: Agir Antes do Colapso

A detecção de um sinal de alerta é apenas o primeiro passo. A capacidade de responder rapidamente e de forma eficaz é o que realmente impede o colapso. Um plano de resposta a incidentes bem definido e testado é crucial. Este plano deve delinear os passos a serem seguidos desde a identificação de um incidente até a sua contenção, erradicação, recuperação e lições aprendidas.

Os pilares de uma resposta a incidentes robusta incluem:

- Preparação: Ter um plano claro, equipes treinadas, ferramentas adequadas e playbooks para diferentes tipos de incidentes.

- Identificação: Confirmar a ocorrência de um incidente e determinar sua natureza e escopo.

- Contenção: Isolar os sistemas afetados para evitar que o incidente se espalhe e cause mais danos.

- Erradicação: Remover a causa raiz do incidente, como malware ou acesso não autorizado.

- Recuperação: Restaurar os sistemas e dados afetados às suas condições normais de operação.

- Lições Aprendidas: Analisar o incidente para identificar falhas no processo e implementar melhorias para prevenir futuros ocorrências.

Ao investir em monitoramento contínuo e em um plano de resposta a incidentes eficaz, as organizações podem transformar os “barulhos”, “estalos” e “pequenos tremores” em oportunidades para fortalecer suas defesas, em vez de prelúdios para um desastre. É a diferença entre observar uma casa desabar e intervir a tempo para reforçar sua estrutura e garantir sua longevidade.