- Colunistas

Artigo: Firewall Mindset via Conscientização e Treinamento

O processo de conscientização dos usuários é um tema fundamental para que se mitigue risco de ataques classificados como “sociais”,…

Leia mais » - Colunistas

Firewall de Aplicações (WAF), relações com DAST e DevSecOps

A segurança de aplicações web deixou de ser uma preocupação técnica isolada e passou a representar um pilar estratégico de…

Leia mais » - Colunistas

Ransomware: desafio para funcionamento do Plano de Recuperação

As ameaças de Ransomware vem crescendo devido ao modelo industrializado do Ransomware as a Services (RaaS), isto é, novos malware…

Leia mais » - Colunistas

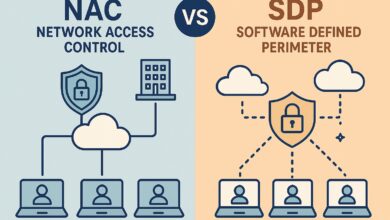

Comparação entre NAC (Network Access Control) e Perímetro Definido por Software SDP (Software Defined Perimeter)

Os conceitos de Zero Trust se baseiam na premissa que nenhuma rede é confiável, logo os modelos de zonas de…

Leia mais » - Colunistas

NIST CSFv2 e o AI RMF no Controle de Auditoria e Mitigação de Riscos da IA

As empresas estão cada vez mais focadas em como podem usar a Inteligência Artificial, mas também estão preocupadas com sua…

Leia mais » - Colunistas

DLP ferramenta imprescindível: como evitar vazamento de Dados e problemas com a LGPD

O cenário multi conectado com difusão de tecnologias e uso de serviços em nuvem os riscos de vazamentos se intensificam,…

Leia mais » - Colunistas

Governança de Segurança da Informação com Bases no NIST CSFv2, CIS Controls v8 e ISO 27001, 27002 e 27701: Como a Governança Pode Auxiliar na Maturidade, Controle de Auditoria e Mitigação de Riscos

A governança tornou-se o principal instrumento para consolidar a transparência e orientar decisões com base em boas práticas, estruturas maduras,…

Leia mais » - Colunistas

O caso da IA do McDonald’s: Como uma Aplicação com falha de segurança pode arruinar um negócio?

O emprego da IA (Inteligência Artificial) virou uma febre para diversas organizações, com a geração de demandas para automação redução…

Leia mais » -

Observability em Segurança da Informação (Information Security Observability)

A transformação digital e a interdependência da tecnologia da informação no funcionamento de empresas e governos criaram um cenário complexo…

Leia mais » - Colunistas

Porque as Organizações devem ter um processo de Conscientização e Treinamento em Segurança da Informação

O processo de conscientização dos usuários é um tema fundamental para que se mitigue risco de ataques classificados como “sociais”,…

Leia mais »