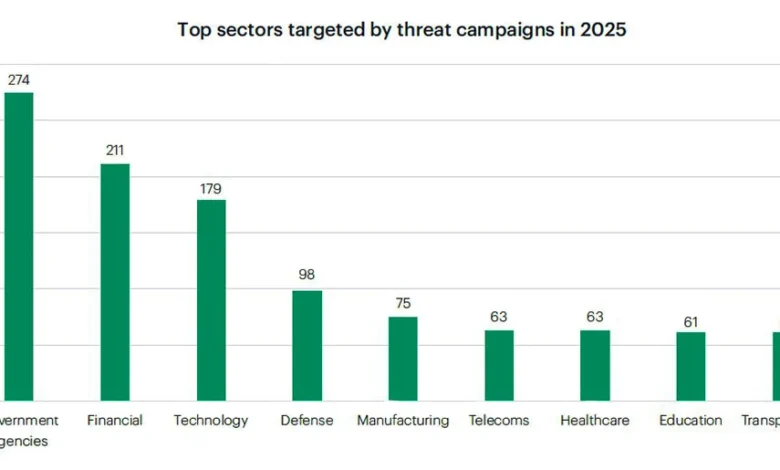

O setor de telecomunicações esteve entre os mais impactados por campanhas cibernéticas em 2025, de acordo com o relatório HPE Threat Labs 2026 In the Wild Threat Report. O levantamento analisou 1.186 campanhas ativas em todo o mundo entre janeiro e dezembro do ano passado, identificando 61 ataques direcionados ao segmento — colocando-o ao lado de áreas altamente visadas como governo, finanças, tecnologia, defesa, manufatura, saúde, educação e transportes.

Entre os setores analisados, o governamental liderou com 274 campanhas, seguido pelo financeiro (211) e tecnologia (179). Defesa registrou 98 ocorrências, enquanto manufatura somou 75. Os dados mostram que os atacantes concentraram esforços em segmentos ligados à infraestrutura crítica, dados sensíveis e estabilidade econômica, embora praticamente nenhum setor tenha ficado imune.

Ataques operam em escala industrial

Um dos principais pontos destacados no relatório é a evolução do modelo operacional dos grupos de ameaças. Segundo a HPE, organizações criminosas e grupos associados a Estados passaram a atuar com estruturas organizadas, com hierarquia, equipes especializadas e processos padronizados. Esse formato permite maior coordenação, reaproveitamento de recursos e rápida escalabilidade das campanhas, superando muitas vezes a capacidade de resposta das vítimas.

Em 2025, foram identificados mais de 147 mil domínios maliciosos, além de 65 mil URLs, quase 58 mil arquivos infectados e mais de 47 mil endereços IP ligados a atividades hostis. Também foram registradas 549 vulnerabilidades exploradas ativamente. Entre os tipos de ataque, ransomware e outras categorias lideraram com 22% cada, seguidos por infostealers (19%), phishing (17%), trojans de acesso remoto (11%) e malware em geral (9%).

Esse volume e diversidade indicam campanhas mais padronizadas na execução, porém mais difíceis de interromper completamente.

IA generativa e automação ampliam ameaças

A incorporação de automação e inteligência artificial generativa também ganhou espaço nas operações criminosas. O relatório cita o uso de vozes sintéticas e vídeos deepfake em golpes de engenharia social, como fraudes por personificação e vishing.

Outro exemplo é o malware PXA Stealer, que passou a integrar o Telegram para enviar automaticamente dados roubados — como senhas e arquivos — em tempo real para canais privados. Já o grupo de ransomware Akira demonstrou um nível mais avançado de preparação ao pesquisar previamente vulnerabilidades em VPNs para adaptar ataques ao ambiente das vítimas.

Essas práticas evidenciam que os grupos estão cada vez mais estratégicos, combinando pesquisa, testes e ferramentas automatizadas para aumentar a eficiência em fraudes, roubo de dados e extorsão. Em setores como telecomunicações, isso eleva significativamente os riscos, devido à importância dos ativos envolvidos.

Vulnerabilidades antigas seguem sendo exploradas

Apesar da crescente sofisticação, o relatório destaca a persistência de ataques baseados em falhas antigas. Entre as vulnerabilidades mais exploradas em 2025 estão problemas já conhecidos em dispositivos e softwares como Huawei, TP-Link, Realtek, PHPUnit e LB-Link.

Segundo o estudo, todas as cinco principais vulnerabilidades exploradas já haviam sido divulgadas anos antes pelo NIST, o que reforça a necessidade de atualização constante e gestão eficiente de riscos, especialmente em equipamentos de borda.

A telemetria da rede de deception da empresa também registrou 44,5 milhões de tentativas de conexão provenientes de mais de 372 mil IPs únicos. Entre os comportamentos mais comuns estavam tentativas de execução remota em DVRs, exploração de APIs Docker expostas, ataques a roteadores, enumeração de impressoras e uso indevido de protocolos como UPnP.

Recomendações priorizam integração e segurança na borda

Para mitigar os riscos, a HPE recomenda maior integração entre equipes de rede e segurança, reduzindo silos e ampliando a colaboração. Entre as principais medidas sugeridas estão o compartilhamento de inteligência entre setores, correção prioritária de falhas em VPNs, SharePoint e roteadores domésticos, além do reforço na autenticação e segmentação baseada em princípios de zero trust.

Outras ações incluem o uso de redes de deception e a ampliação da proteção para dispositivos domésticos e ferramentas de terceiros.

A análise foi baseada em dados de telemetria de clientes do Juniper Advanced Threat Prevention Cloud, combinados com informações de uma rede global de honeypots e fontes abertas do setor, oferecendo uma visão abrangente do cenário de ameaças em 2025.