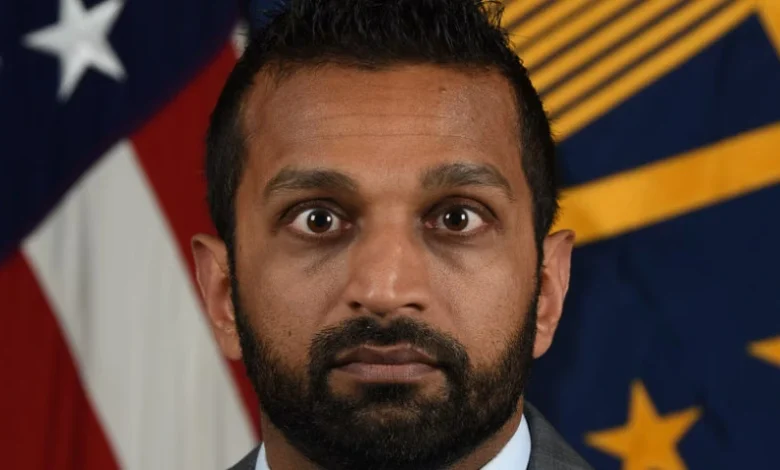

Um novo caso de ciberespionagem com forte impacto geopolítico acendeu o alerta global sobre o aumento de ataques cibernéticos patrocinados por Estados. Hackers ligados ao Irã conseguiram invadir o e-mail pessoal de Kash Patel, diretor do FBI, divulgando fotos e documentos na internet. A agência confirmou o incidente, que não envolveu dados governamentais sensíveis, mas evidencia falhas críticas mesmo entre altos executivos e autoridades.

A ação foi atribuída ao grupo Handala Hack Team, vinculado ao Ministério de Inteligência e Segurança do Irã (MOIS). O ataque integra uma estratégia ampla que combina espionagem, campanhas de desinformação e efeitos psicológicos, geralmente coincidentes com momentos de tensão internacional.

Além do vazamento de informações pessoais, o grupo realizou um ataque devastador contra a Stryker, empresa global de dispositivos médicos e integrante da lista Fortune 500. Neste caso, os hackers usaram um malware tipo wiper, capaz de apagar dados e sistemas, afetando milhares de dispositivos corporativos e causando interrupções significativas nas operações.

Segundo a Stryker, o ataque foi contido e limitado ao ambiente interno baseado em Microsoft. Ainda assim, este episódio representa o primeiro ataque confirmado com wiper direcionado a uma empresa norte-americana desse porte.

As investigações indicam que os invasores exploraram credenciais comprometidas — possivelmente obtidas por malwares infostealer — e utilizaram ferramentas legítimas, como Microsoft Intune e Telegram, como infraestrutura de comando e controle (C2).

Essa combinação dificulta a detecção, pois o tráfego malicioso se mistura com atividades legítimas da rede.

Outro aspecto relevante foi o uso de VPNs comprometidas, ataques de força bruta em infraestruturas corporativas e movimentação lateral via RDP. Após obter acesso inicial, os hackers implantam scripts por políticas de grupo (GPO) para executar ataques destrutivos, frequentemente combinando softwares legítimos, como VeraCrypt, para dificultar a recuperação de dados.

Especialistas destacam que essas operações não visam apenas lucro financeiro. Diferentemente de grupos tradicionais de ransomware, os ataques buscam gerar instabilidade, impacto psicológico e transmitir mensagens estratégicas em contextos de conflito internacional.

O cenário atual também evidencia uma tendência preocupante: a aproximação entre hackers patrocinados por Estados e o ecossistema do cibercrime. Ao adotar ferramentas do mercado underground, esses grupos ampliam sua capacidade operacional e dificultam a atribuição dos ataques, tornando a defesa cibernética ainda mais desafiadora.

Diante desse panorama, órgãos como a CISA e a Microsoft reforçam recomendações de segurança, incluindo autenticação multifator resistente a phishing, aplicação do princípio de menor privilégio e controles rigorosos em ambientes como o Intune.