Pesquisadores de segurança descobriram um sofisticado kit de exploração para dispositivos da iOS chamado Coruna, também conhecido como CryptoWaters, capaz de comprometer iPhones que executam versões do sistema entre 13.0 e 17.2.1.

O framework reúne 23 falhas de segurança organizadas em cinco cadeias completas de exploração, permitindo que atacantes obtenham acesso avançado aos aparelhos.

De acordo com especialistas do Google Threat Intelligence Group (GTIG), a ferramenta chama atenção não apenas pela quantidade de vulnerabilidades utilizadas, mas também pelas técnicas sofisticadas de exploração e métodos inéditos para contornar mecanismos de proteção do sistema.

O kit foi desenvolvido de forma modular, conectando diferentes exploits por meio de frameworks e utilitários compartilhados, o que facilita sua adaptação a novos cenários de ataque.

Apesar da complexidade da ferramenta, ela não funciona nas versões mais recentes do iOS, já que várias das vulnerabilidades exploradas foram corrigidas em atualizações de segurança liberadas pela Apple.

Mercado crescente de exploits reutilizados

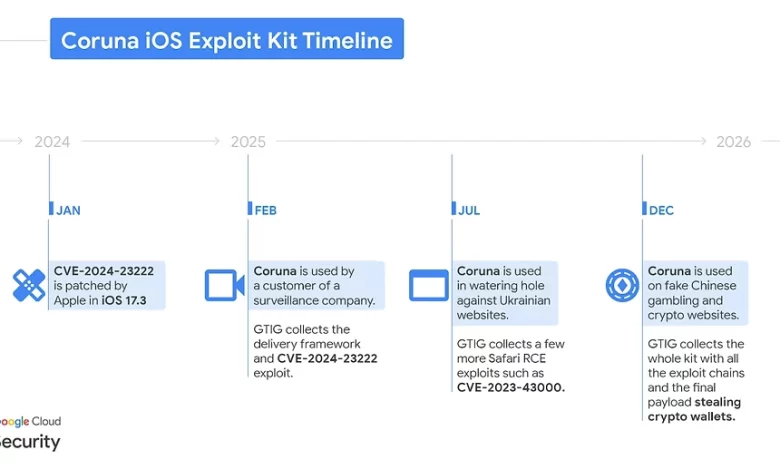

As investigações apontam que o Coruna começou a circular entre diferentes atores maliciosos a partir de fevereiro de 2025, passando por diversas organizações ao longo do tempo.

Inicialmente, o kit teria sido utilizado por uma empresa de vigilância comercial. Posteriormente, ele teria sido empregado por um agente patrocinado por governo e, no final de 2025, acabou nas mãos de um grupo com motivação financeira operando a partir da China.

Ainda não há informações claras sobre como a ferramenta foi transferida entre esses grupos. Entretanto, o caso reforça a existência de um mercado ativo de exploits zero-day reutilizados, no qual ferramentas criadas originalmente para espionagem acabam sendo revendidas ou reutilizadas por outros invasores.

Especialistas da empresa de segurança móvel iVerify afirmam que o Coruna é um exemplo claro de como tecnologias avançadas de spyware podem migrar do setor de vigilância comercial para operações governamentais e, posteriormente, para atividades criminosas em larga escala.

Ataque começa com framework JavaScript

A análise técnica mostrou que parte da cadeia de exploração foi identificada no início de 2025, quando os invasores utilizaram um framework JavaScript inédito para iniciar a infecção.

Esse componente realiza um fingerprint detalhado do dispositivo, coletando informações como:

-

modelo específico do iPhone

-

versão instalada do iOS

-

características do hardware do aparelho

Com base nesses dados, o sistema seleciona automaticamente o exploit mais eficiente para aquele dispositivo específico.

A primeira etapa da invasão explora uma vulnerabilidade no WebKit, motor de renderização usado pelo navegador Safari e por diversos aplicativos que exibem conteúdo web.

A falha utilizada é a CVE-2024-23222, um bug do tipo type confusion que permite execução remota de código (RCE).

A Apple corrigiu esse problema em janeiro de 2024, com o lançamento do iOS 17.3 e iPadOS 17.3, além de atualizações de segurança para versões anteriores do sistema.

Sites comprometidos foram usados na campanha

Em julho de 2025, o framework JavaScript foi detectado no domínio cdn.uacounter[.]com, carregado como um iFrame oculto em diversos sites comprometidos na Ucrânia.

Entre os tipos de páginas afetadas estavam:

-

sites de equipamentos industriais

-

plataformas de varejo

-

serviços locais

-

lojas virtuais

A campanha foi atribuída a um grupo de espionagem monitorado como UNC6353, que distribuía os exploits apenas para usuários de iPhone em regiões específicas, indicando um ataque altamente direcionado.

Nesse estágio, foram exploradas as vulnerabilidades:

-

CVE-2024-23222

-

CVE-2022-48503

-

CVE-2023-43000

A última é uma falha use-after-free no WebKit corrigida em 2023, mas cuja documentação completa só foi divulgada em novembro de 2025.

Nova onda de ataques com sites falsos na China

Uma terceira campanha foi identificada em dezembro de 2025, quando pesquisadores encontraram uma rede de sites fraudulentos chineses, muitos relacionados a serviços financeiros.

Essas páginas incentivavam visitantes a acessá-las usando iPhones ou iPads, alegando oferecer uma experiência otimizada para dispositivos móveis. Após o acesso, um iFrame oculto era inserido automaticamente, iniciando o carregamento do kit Coruna.

Essa operação foi associada ao cluster de ameaças UNC6691 e, diferentemente das campanhas anteriores, não havia restrição geográfica para entrega do exploit.

Malware rouba criptomoedas e dados sensíveis

Após comprometer o dispositivo, os atacantes instalam um componente inicial chamado PlasmaLoader, também conhecido como PLASMAGRID.

O malware possui diversas funcionalidades, incluindo:

-

decodificação de QR codes presentes em imagens

-

download de módulos adicionais de servidores externos

-

roubo de dados sensíveis de aplicativos

Entre os aplicativos mais visados estão carteiras de criptomoedas e plataformas financeiras, como:

-

Base

-

Bitget Wallet

-

Exodus Wallet

-

MetaMask

O malware utiliza ainda uma infraestrutura de comando e controle (C2) distribuída, além de um algoritmo de geração de domínios (DGA) baseado na palavra “lazarus”. Esse sistema cria automaticamente novos domínios com extensão .xyz caso os servidores principais sejam derrubados.

Exploit ignora dispositivos com Lockdown Mode

Uma característica incomum do Coruna é que o exploit não é executado em dispositivos com o recurso Lockdown Mode ativado, um modo de segurança avançado criado pela Apple para proteger usuários contra ataques sofisticados.

O kit também evita realizar a exploração quando o navegador está em modo de navegação privada, possivelmente para dificultar análises forenses e a detecção da campanha.

Especialistas recomendam que usuários de iPhone mantenham o sistema sempre atualizado e considerem ativar o Lockdown Mode para reduzir o risco de exploração por ferramentas desse tipo.